運行FRR的路由器在第一次實驗測試運行中受到影響,亞洲和澳大利亞的一些ISP在第二次測試運行中受到影響。

本月早些時候,研究邊界網關協定(BGP)剛發布的安全功能的一次學術實驗出了大岔子,導致一大批基於Linux的互聯網路由器紛紛崩潰。

這次實驗(https://mailman.nanog.org/pipermail/nanog/2019-January/098761.html)由全球各地的學者共同組織,於去年12月中旬首次公布,號稱是“評估加快採用BGP路由源頭驗證的替代方案的一次實驗”。

BGP路由源頭驗證(ROV)是一個三管齊下的安全包的剛發布的標準部分,該安全包面向BGP標準、BGP資源公鑰基礎設施(RPKI)以及BGP路徑驗證(又叫BGPsec)。

BGP BOV讓路由器可以使用BGP RPKI資訊過濾掉未經授權的BGP路由通告,並關閉旨在將互聯網流量從合法伺服器重新路由到不良網絡的BGP劫持。

本月的實驗原定於1月8日至1月23日期間進行,之前發表了一篇研究採用BGP安全功能的研究論文(http://www.cs.huji.ac.il/~schapiram/DISCO__HotNets.pdf),這次實驗是該研究論文的延續。

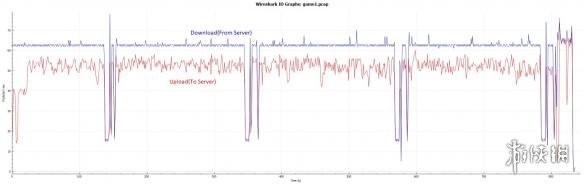

最初的計劃是研究團隊從研究人員控制的一個網絡通告“擁有符合標準的有效的未分配BGP屬性”的BGP路由,然後研究路由定義如何在互聯網上通過其他互聯網服務提供商的網絡上傳播出去。

其想法是密切關注BGP屬性如何移動,並了解易受攻擊的點或哪些ISP網絡易受互聯網流量操縱的影響。

但在實驗頭一天,結果並不如預期的那樣。

巴西米納斯吉拉斯聯邦大學的研究人員Italo Cunha說:“我們昨天在這個實驗中進行了第一個通告,儘管該通告符合BGP標準,但FRR路由器收到該通告後重置會話。我們一發現問題,就停止了實驗。”

據研究人員聲稱,問題在於他們使用的BGP屬性導致運行FRRouting(FRR)的路由器出現軟體崩潰,FRR是用於Linux和Unix平台的一套IP路由協定。

FRR開發人員在1月9日發布了補丁;研究人員對繼續實驗的倫理道德進行一番討論後,決定在1月23日即本周三進行另一輪測試。

FRR路由器這次倒是沒出現異常,但全球另外的地方出現了其他問題。主要原因是,這次實驗僅在北美網絡運營商組織(NANOG)的郵件列表上通告。

PacketGG公司提供各項互聯網流量支持服務,該公司的網絡管理員說,實驗的第二輪測試一開始,“你們再次導致了嚴重的前綴尖峰/抖動;由於互聯網並不以[北美]為中心(這令人震驚!),亞洲和澳大利亞的許多運營商受到你們實驗的影響,根本不知道發生了什麽情況或者個中原委。”

這次,問題是BGP軟體無法處理研究人員使用的BGP屬性引起的。原因在於,一些ISP沒有將BGP軟體更新到最新版本,因此無法處理自定義的BGP屬性。

雖然沒有公開的統計數據表明多少網絡受到第二次事件的影響,但研究人員沒有等多久就停掉了他們的BGP ROV實驗。

Cunha表示,接到Cooper投訴20分鐘後,“我們永久取消了這項實驗。”

儘管測試引起了諸多問題,但Cunha取消後的所有後續回復都促使研究團隊繼續深入研究BGP安全功能的採用。

原因在於,二十多年來,BGP劫持一直是互聯網的致命軟肋,確保BGP(將互聯網綁定起來的一種協定)安全是整個網絡界和資訊安全界的首要任務。

NTT通信公司的Job Snijders說:“停止實驗只是治標不治本,必須解決根本的原因:壞掉的軟體。”

這次實驗也不是第一次學術界在測試BGP功能時導致互聯網的一部分崩潰。2010年8月就發生過類似的事情,當時另一項實驗導致全球各地的思科路由器崩潰。