對於中國人而言,時至今日春運搶票依舊是春節期間大家最關注的話題之一。央視財經報導,鐵路部門表示第三方軟體搶票的相關機器特徵已經被識別並被實施限制措施。這意味著即使用戶花錢在第三方軟體購買加速服務,購票的成功率也絕對不會像各個搶票軟體顯示的一樣。

12306為什麽要限制第三方搶票軟體?他們的技術如何?

限制搶票軟體12306早有準備

春節期間全國交通運力與需求的不配以及鐵路部門飽受質疑的購票系統讓第三方軟體成為了不少人購票的首選。這也帶來了安全和公平性等問題,因此鐵路部門在各方的壓力下持續改進購票系統,最近,12306動作不斷。

2018年11月3日,12306新版上線,新版網站界面UI更加清晰友好,移動頁面屬性更強,購票流程更加便捷,還增加了用戶掃碼登錄功能。2018年12月27日,鐵路部門正式宣布12306正式上線候補購票功能,雷鋒網了解到12306的候補購票功能指當旅客遇到車票售完的情況,在12306平台登記購票資訊支付預購票資金後,如有退票、余票,12306系統將自動為其購票,其購票速度和成功率都要強於搶票軟體。

更具體地說,在候補購票實行階段試點的始發地和到達地支持候補購票的列車,當火車票售罄之後會自動開啟候補購票。當然購票人首先需要通過人證驗證,並提交候補票購票訂單後售票系統自動安排網上排隊候補,當對應的車次、席別因退票、改簽等業務產生可供發售的車票時,系統自動兌現車票,並將購票結果通知旅客。

12306官方的候補購票功能上線之時就有不少人認為這是第三方搶票軟體的大殺器。1月,鐵路部門就表示已經對搶票軟體進行了限制。

搶票軟體的風險

央視財經在報導中提到,中國鐵路總局之所以采取相關措施是因為第三方搶票軟體存在安全隱患,個人隱私資訊得不到保障。新京此前報導,有乘客下載了一款搶票軟體後,輸入時間、車次等購票資訊,沒一會兒軟體就提示“搶票成功”,但該乘客按照提示將個人資訊包括銀行卡和密碼都輸入進去,準備付錢買票時,突然收到銀行發來的提示簡訊,銀行卡裡的數千元被刷走,聯繫搶票軟體的客服,才發現是空號。

上面是買票不成反被騙的案例,然而還有很大的資訊洩露風險。鐵道部在2011年開始試水網絡售票服務,並在2011年底兌現了網絡售票覆蓋所有車次的承諾。不過自網絡售票服務開始,用戶資訊洩露一直都是12306的困擾。

2014年,報導稱有超過13萬12306的用戶數據在互聯網上傳播售賣。不過,12306網站回應稱,經核查,此洩露資訊全部含有用戶的明文密碼,12306網站數據庫所有用戶密碼均為多次加密的非明文轉換碼,網上洩露的用戶資訊系經其他網站或管道流出。

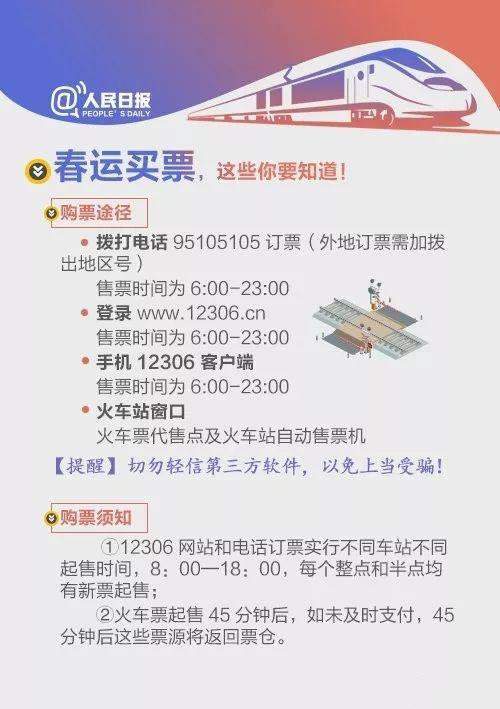

12306還發布公告提醒乘客通過12306官方網站購票,不要使用第三方搶票軟體購票,或委託第三方網站購票,以防止個人身份資訊外泄。同時還提醒稱,部分第三方網站開發的搶票神器中,有捆綁式銷售保險功能,請乘客注意。

在利益的驅使下,資訊洩露的問題並沒有好轉的跡象。2018年12 月 28 日,Freebuf 稱,“圈內又在傳一張疑似12306洩露數據暗交易的圖,春運搶票高峰還沒到,黑產分子就已經出手了”。據稱,這份數據包括 60 萬账戶資訊,詳細到除了ID、手機號、密碼之外,連姓名、身份證、郵箱、問題及答案然都有,根據安全問題很可能能夠直接申訴獲取其它平台账戶的重要資訊。

此外,還包括每個账戶中添加的聯繫人資訊,涉及姓名及身份證號,這些聯繫人數據總量高達410萬。中國鐵路微博當日辟謠稱12306網站未發生用戶資訊洩露,同時再次提醒用戶避免非正常管道購票帶來的風險。

雷鋒網在當時的報導中指出,經多方了解,業內人士認為此次的數據洩露可能是第三方搶票軟體被攻擊或歷史數據的清洗。要知道,第三方搶票軟體不僅能獲取核心的商業資訊(如價格、用戶資訊等),還會擾亂正常用戶的活動(如搶購、惡意刷票等),第三方會獲得越來越多業務營收,但12306的信譽以及核心數據等方面則會遭受損失。

由此,我們就更能夠理解12306為什麽要上線候補購票的功能。

12306可能是這樣限制搶票軟體

那麽,鐵路部門是如何識別第三方軟體搶票的相關機器特徵並被實施限制措施?由於12306並沒有公布其具體的限制技術,因此雷鋒網詢問了業內專家,專家表示具體的原理不便講,但可以判定的是搶票軟體是程式(機器人)自動運行,屬於爬蟲一類。

因此我們可以參考防爬蟲的對應方式,以防爬蟲的四種思路:特徵庫直接封禁、JS無感人機識別、行為異常檢測和威脅情報庫去了解。第一種需要借助安全人員豐富的經驗,他們往往能很快從訪問日誌中看出有無異常行為,比如正常用戶不會直接請求的頁面訪問卻不帶任何referer、從主域名跳轉過來的請求不帶任何cookie、request body中包含一個大量重複的手機號,這些明顯或不明顯的“特徵”,都可以作為第一道爬蟲檢測策略——特徵封禁。

除了訪問控制,通過JS采集網頁環境中的操作行為、設備硬體資訊、指紋等特徵來判斷請求是否來自於自動化工具也是常見的思路。不過,雖然思路簡單,但在沒什麽秘密的前端對抗環境中,確保采集到的資訊和風險判斷模型的準確性卻是專業的安全團隊投入相當大的精力來建設的能力。

但是,特徵匹配因具備很強的對抗特徵,是最容易繞過的防護規則,這就涉及到行為異常行為檢測。說到行為,大部分人第一反應肯定是限速,不過限速有許多需要思考的細節問題。另外, 從UBA(UserBehavior Analysis)角度去建模也是一種不錯的思路,機器學習能夠綜合多個觀察角度和維度去識別爬蟲,增加了繞過和對抗的成本,這是相對於規則類防護的一個優勢。而且,針對一些精心構造的低頻、離散IP,機器學習可以很好的彌補規則檢測的短板。

威脅情報庫用一個例子來說明,機票向來是爬蟲重點關注的對象,一個黃牛或旅行社背後的爬蟲往往會光顧各大航司以獲取最全的票價資訊,所以當檢測到一個爬蟲光顧了ABCDE航司後,他爬X航的概率大嗎?當然。 這個不是假設,而是已經在實際的流量中發現的行為。

由此拓展開,基於一定的模型生成在多家航司網站上有過可疑行為的,實時的爬蟲庫,這就是典型的雲上協同防禦模型。這樣對於新接入的X航來說,甚至可以用情報的思路把防護做到事前。

至於12306到底是採用了哪些技術,還需等待確認。

雷鋒網認為,從安全性的角度看,從12306官方管道確實相對更有保障,但相信許多用戶不使用12306網站和APP是因為對其體驗非常不滿。因此,從需求的角度看第三方搶票軟體仍有很強的需求,並且12306的限制與搶票軟體的對抗將會一直持續,直到春運的關鍵問題發生變化。

本文參考阿里雲安全公眾號君揚作者的《一場無休止的戰爭 淺談縱深防爬的”抗戰“ 之路》