研究人員現在可以將人耳聽不見的秘密音頻指令發送給 Apple 的 Siri,Amazon 的 Alexa 以及 谷歌的 Assistant。

編輯| 微胖

來源| 紐約時報

除了人類本身,還有些聲音也在偷偷和這些智能設備說話!

據紐約時報報導,本月,伯克利的一些研究人員發表了一篇研究論文,他們進一步說明他們可以將命令直接將命令嵌入到音樂或者對話文本中。

也就是說,當一個人類聽到有人在說話或者有交響樂團在演奏時,Amazon 的 Echo 智能音箱可能會聽到一個指令並在你的購物車中加入一些東西。

最近,伯克利研究人員已經通過開源的 Mozilla 的 DeepSpeech「語音-文本」轉換軟體將命令整合到了語音識別中。

它們可以將命令「嘿,Google,瀏覽『evil.com』」隱藏到錄音中。

而伯克利的研究組也將命令嵌入到了音樂檔案中,包括從 Verdi 的「安魂曲」中剪輯出的 4 秒鐘的片段。

儘管人工智能正在取得巨大的進步,它仍有可能被欺騙和操縱。

利用像素愚弄電腦視覺已經不是新聞,在路標上貼上小貼紙來迷惑電腦視覺系統,使自動駕駛汽車轉向或者加速也見諸於報端。

如今,通過音頻攻擊,研究者們正在利用人類和機器語音識別之間的差別。

文章寫到,「語音識別系統通常將每個聲音轉譯成一個字母,最終將其編譯成單詞或者短語。通過對音頻檔案進行細微的改動,研究人員能夠刪除掉語音識別系統本應該聽到的聲音,並且將其替換為另一種聲音,這種聲音將被機器轉錄為不同的內容,而這種聲音是人耳幾乎聽不見的。」

其實早在 2016 年,加州大學伯克利分校和喬治城大學的一群學生就展示了他們可以將命令隱藏在通過揚聲器或者 YouTube 影片播放白噪聲中,讓智能設備可以打開飛行模式或者打開一個網站。

而在去年,來自於普林斯頓大學和中國浙江大學的研究人員證明,語音識別系統可以通過人耳聽不到的頻率來激活。這種攻擊首先將手機的聲音和震動調弱,這樣主人就不會聽到系統的反應。

這項技術被中國的研究人員稱為「Dolphin Attack」,它可以命令智能設備訪問惡意網站。

面對這種威脅,設備製造商的反應各不相同,尤其是當它們考慮到平衡安全和易用性時。

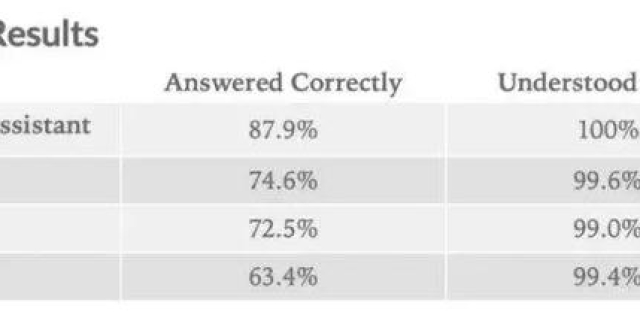

據文章透露,對比,Amazon 表示,它們還沒有將具體的安全措施披露出來,但是它們確實已經采取了相關的措施來確保 Echo 智能音箱的安全。而谷歌 Google Assistant 具有規避無法探測的音頻命令的功能。

這兩家公司的智能助手都採用了更高級的語音識別技術,除非它們識別出了用戶的聲音,否則這些設備不會執行特定的命令。

Apple 公司則表示,其智能音箱 HomePod 在設計過程中已經考慮到了防止類似於打開門鎖這樣的命令。

其他防護措施還有:在 Siri 執行涉及到敏感數據或者打開應用和網站的命令之前,Iphone 和 Ipad 需要被解鎖。

然而,很多人的智能手機並沒有上鎖,而且至少在目前,語音識別系統是眾所周知的容易被欺騙。不過,研究人員仍希望面對各種攻擊安全隱患,公司乃至其他人會說,

「好吧,既然這種攻擊是可能的,那就讓我們試著修複它 吧!」。