【相關新聞】

來源: 終結詐騙

前幾天,豆瓣網友“獨釣寒江雪”的文章《這下一無所有了》刷爆整個網絡,她以切身經歷講述了自己在毫不知情的情況下,支付寶、京東及關聯銀行卡被盜刷的全過程,引發全國網民關注,諸多媒體也對這種“簡訊嗅探+中間人攻擊”的手法進行了解讀。深圳龍崗警方對該案高度重視,抽調精兵強將此類新型案件進行串並研判,在一周內抓獲了數名犯罪嫌疑人,並繳獲了作案設備。

我們的資金真的不安全了嗎?到底要不要如此恐慌?如何才能有效防範?我們這次讓犯罪嫌疑人對該手法進行全程還原,以便尋求最科學的防範手法,同時也督促相關企業立即封堵漏洞。

8月8日一大早,終結詐騙團隊在得到龍崗警方允許後,聯合騰訊守護者計劃安全團隊趕赴此次專案的主辦部門之一——深圳市警察局龍崗分局龍新派出所。

剛到了派出所,我們就驚奇地看到,龍崗分局的一個派出所竟然也成立了反詐騙中心,而且有數名專職工作人員負責反詐騙宣傳與打擊工作。所裡的一台車也專門改造成為反詐騙宣傳車,上面還印有我們終結詐騙公眾號的LOGO和二維碼。

左邊是反詐騙中心辦公室指示牌 右邊是一輛福特中巴改造的反詐騙宣傳車

左邊是反詐騙中心辦公室指示牌 右邊是一輛福特中巴改造的反詐騙宣傳車

此時,專案組民警剛剛完成一夜的審訊工作,也正準備開展犯罪證據固定和偵查試驗,我們便一起行動,把其中一名嫌疑人所用的設備從作案車輛上搬了下來。很明顯,這是一台車載嗅探攻擊設備。

全部車載嗅探攻擊設備

全部車載嗅探攻擊設備

設備凌亂無章,竟然還有一個“美團外賣”的箱子!不過從圖中可以看出,設備裡有移動電源、插座、電腦、手機以及另外兩個不知道是什麽玩意的東西。由於要還原整個犯罪過程,我們小心翼翼地把設備搬到一間會議室。並把使用該設備的小A“請”了出來。小A三下五除二就安裝好了全部設備。

辦案民警做了一番思想工作後,小A決定配合我們還原盜刷步驟,並決定把他所知曉的所有網站、APP的漏洞告知我們,讓我們轉達給廣大網友,一定更要加強防範。

由於現在很多網站采取“手機號+驗證碼”的認證方式,在支付場景下,最多也就會認證姓名、身份證號、銀行卡號。因此,要想實現盜刷,只需知道一個人的手機號、姓名、身份證號、銀行卡號、驗證碼就足夠了。小A是怎麽做的呢?

第一步:用偽基地台捕獲手機號

之前有媒體報導過,要想捕獲受害人手機號,只需要在一台偽基地台狀態下,進行中間人攻擊即可。當然,前提是受害者的手機必須處於2G狀態下(這句話是重點,請先牢記)。

小A拿出了那個美團外賣的箱子,原來這就是他購置的中間人攻擊設備,為了能夠放到車裡,他精心做了改裝。這個設備有一個偽基地台、三個運營商撥號設備以及一個手機組成。

為了演示整個過程,小A讓一個民警把手機從4G切換到2G,充當受害者手機。他啟動了這套設備後,不到30秒,小A手中的手機就接到了一個電話,大家一看,這個電話號碼就是民警的手機號碼。但神奇的是,民警的電話表面看並沒有任何操作。

怎麽回事呢?原來這台設備啟動後,附近2G網絡下的手機就會被輪流“吸附”到這台設備上。此時,與設備相連的那台手機(中間人手機)就可以臨時頂替被“吸附”的手機。也就是說,在運營商基地台看來,此時攻擊手機就是受害者的手機。

根據事先的設定,中間人手機就可以自動向小A控制的另一部手機撥打電話,這樣小A就知道受害者的電話號碼了。

第二步:簡訊嗅探

光知道手機號碼其實沒太大用,因為很多網站至少需要知道驗證碼才可以登錄。這個時候,簡訊嗅探設備就要發揮很大作用了。一部電腦+一部最老款的諾基亞手機+一台嗅探信道機就可以組裝好了。

從上到下依次是變壓器、嗅探信道機、電腦、車載電源

從上到下依次是變壓器、嗅探信道機、電腦、車載電源

小A啟動電腦及相關軟體後,先用手中的那台老款諾基亞手機尋找頻點,小A告訴我們,尋找頻點最關鍵的一點是對方的手機不能移動(這個也是重點,請也先牢記)。

前期準備工作做完後,神奇的一幕發生了,小A的電腦上很快就出現了幾十條簡訊並且在不斷增加,而且都是實時的。也就是說,這台簡訊嗅探設備啟動後,能嗅探到附近(大約一個基地台範圍內)所有2G信號下手機收到的簡訊。

從簡訊中可以看出,有辦理稅務業務時收到的二維碼,有銀行發來的餘額變動通知,有的簡訊內容中還完整展示了銀行卡的账號。當然,我們對這些資訊都做了處理,不會造成任何風險。

也就是說,通過這台簡訊嗅探設備,小A們是可以實時掌握我們手機接受到的簡訊內容的,當然,有個很重要的前提是,這台手機必須開機能正常接收到簡訊,而且必須要在2G信號下,而且要保持靜止狀態。

第三步:社工其他資訊

所謂社工,是黑客界常用的叫法,就是通過社會工程學的手段,利用撞庫或者某些漏洞來確定一個人資訊的方法。

其實通過前兩步,小A登錄一些防範能力較低的網站(一般只需要手機號+驗證碼)綽綽有余。但是他們的目的並不僅限於成功登陸,而是要盜刷你名下的錢。所以還需要通過其他手段獲取姓名、身份證號、銀行卡號等資訊,他需要社工手段來確定這些資訊。

小A在現場演示社工手段,請忽略他手腕上的“銀手鐲”

小A在現場演示社工手段,請忽略他手腕上的“銀手鐲”

小A現場演示了他掌握的一些社工 手段,讓所有在場的民警、安全專家目瞪口呆。因為他所利用的都是一些著名公司企業的常用網站、工具,但是這些網站、工具在設計過程中都存在一些能被利用的漏洞。

具體的辦法二弟肯定不會在這裡寫的。但是,要提醒以下部門負責安全管理的人要迅速與終結詐騙團隊取得聯繫,我們驗證完身份後,會告訴你漏洞在哪裡。

目前僅小A掌握到的辦法就涉及到以下公司,他們是:支付寶、京東、蘇寧、中國移動、招商銀行、工商銀行。而據小A交待,他們這個圈內每個人都掌握一些辦法,有漏洞的肯定不止這麽多。

第四步:實現盜刷

小A經過前面幾步的工作,已經掌握了一個人的姓名、身份證號、銀行卡號、手機號,並能實時監測到驗證碼。這個時候,他就可以去盜刷了。因為很多網站在設計的時候,只需要輸入這些就可以完成支付。甚至可以通過這些內容來更改登錄、支付密碼。

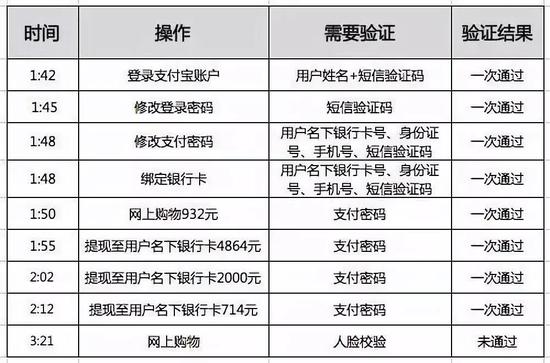

但還是請大家不要恐慌,很多知名網站、APP的風控做得還是比較好的,一般在識別異常後可以及時發現並攔截,為用戶減少損失。我們可以從網友“獨釣寒江雪”的支付寶操作過程,來清晰看到嫌疑人的動作和風控措施的啟動情況。

本圖來源:深圳市反電信網絡詐騙中心公眾號

本圖來源:深圳市反電信網絡詐騙中心公眾號

1.嫌疑人1時42分通過“姓名+簡訊驗證碼”的方式就登錄了支付寶账號。這個過程只需要用偽基地台和嗅探設備就可以實現。

2.嫌疑人1時45分和1時48分通過社工到的資訊對登錄密碼和支付密碼進行了修改,並且綁定了銀行卡(是的,哪怕你以前沒有綁定該銀行卡,他們也是可以給你綁定上的)

3.1時50分-2時12分別通過輸入支付密碼的方式進行網上購物932元,並提現7578元。

4.3時21分,嫌疑人想通過提現到銀行卡上的錢進行購物,支付寶風控措施啟動,要求人臉校驗,沒有通過後校驗嫌疑人便放棄。此時,在支付寶上的消費也就是932元。

當然,支付寶的安全等級算是高的,從小A的交待中,我們還發現了許多網站的風控措施不嚴格,很容易被利用,比如每天最高限額定得過高(某知名銀行每天限額達到5000元),比如更換設備登錄、頻繁登錄沒有人臉或密碼校驗等手段,再比如可以在網站上進行小額貸款等操作。

從上面的介紹可以看出,嫌疑人要實現盜刷需要很多條件:

第一,受害者手機要開機並且處於2G製式下;

第二,手機號必須是中國移動和中國聯通,因為者兩家的2G是GSM製式,傳送簡訊是明文方式,可以被嗅探;

第三,手機要保持靜止狀態,這也是嫌疑人選擇後半夜作案的原因。

第四,受害者的各類資訊剛好能被社工手段確定;

第五,各大網站、APP的漏洞依然存在。

要滿足以上所有條件,需要極大的運氣。據小A講,他一個晚上雖然能嗅探到很多簡訊、捕獲到很多號碼,但最後能盜刷成功的少之又少,而且因為很多公司的風控很嚴,盜刷的金額也都比較小。因此,我們要辯證、完整地看待這類犯罪,即要了解原理,也不要過於恐慌,二弟提供給大家幾項最實用的辦法:

-

中國移動和中國聯通的手機是高風險用戶,如無必要,睡覺前直接關機或者開啟飛行模式。你無法接收到簡訊,嗅探設備也無法接收到。

-

如果發現手機收到來歷不明的驗證碼,表明此刻嫌疑人可能正在社工你的資訊,可以立即關機或者啟動飛行模式,並移動位置(大城市可能幾百米左右即可),逃出設備覆蓋的範圍。

-

關閉一些網站、APP的免密支付功能,主動降低每日最高消費額度;如果看到有銀行或者其他金融機構發來的驗證碼,除了立即關機或啟動飛行模式外,還要迅速采取輸錯密碼、掛失的手段凍結銀行卡或支付账號,避免損失擴大。

同時,我們也敬告廣大企事業部門,對於自己部門網站、APP上的一些漏洞,要及時進行處理,避免被更多黑產人士利用,要注意在安全與便利之間找到平衡點。也再次提醒支付寶、京東、蘇寧、中國移動、招商銀行、工商銀行安全管理團隊與我們取得聯繫,及時封堵此次小A發現的漏洞。當然,需要說明的是,這些漏洞並非是十分危險的技術漏洞,而是存在被黑產利用的風險。

免責聲明:自媒體綜合提供的內容均源自自媒體,版權歸原作者所有,轉載請聯繫原作者並獲許可。文章觀點僅代表作者本人,不代表新浪立場。若內容涉及投資建議,僅供參考勿作為投資依據。投資有風險,入市需謹慎。

責任編輯:謝海平